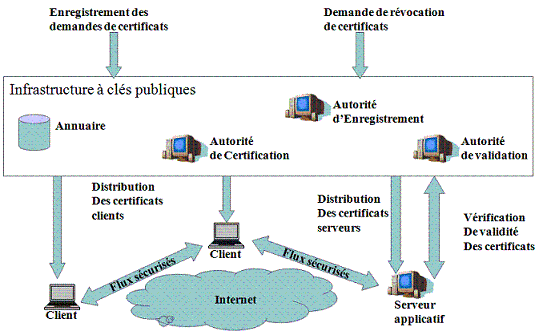

PKI : Infrastructure à clés publiques

« Ensemble de composants, fonctions et procédures dédié à la gestion de clés et de certificats utilisés par des services de sécurité basés sur la cryptographie à clé publique ». [Politique de certification type: Ministère de l'Economie, des Finances et de l'Industrie, Fr]

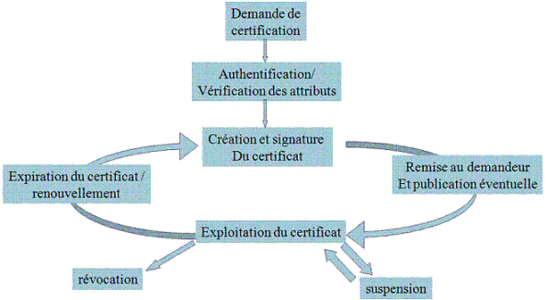

La figure suivante illustre le cycle de vie d'un certificat de sa délivrance et à sa destruction

Enregistrer et vérifier les demandes de certificats

-

Autorité d'enregistrement

Créer et distribuer des certificats

-

Autorité de certification

Vérification de validité de certificats

-

Autorité de validation

Gérer à tout moment l'état des certificats et prendre en compte leur révocation

-

Dépôt de listes de certificats révoqués – CRL (Certificate Revocation List)

Publier les certificats dans un dépôt

-

Dépôt de certificats (Annuaire)

Modèle monopoliste

-

Une CA pour tout le monde

Modèle monopoliste avec Autorités d'enregistrement

-

Une CA avec plusieurs RAs pour la vérification des identités, ...

Délégation de pouvoir de certification

-

Une CA délègue le pouvoir de certification à d'autres entités qui deviennent CA à leur tour, en leur fournissant un certificat qui certifie leur capacité d'être CA.

Modèle oligarchique

-

Déploiement des produits (comme les navigateur web) avec plusieurs entités de confiance qui sont des CA. Le navigateur fera confiance à tout certificat signé par l'une de ces CA dans sa liste

Modèle anarchique

-

Chaque utilisateur établit la liste des entités à qui il fait confiance

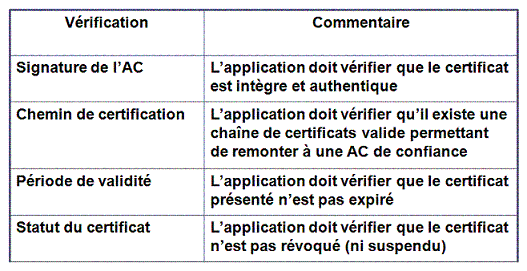

Pour pouvoir se fier au contenu d'un certificat, il est nécessaire de réaliser les vérifications suivantes:

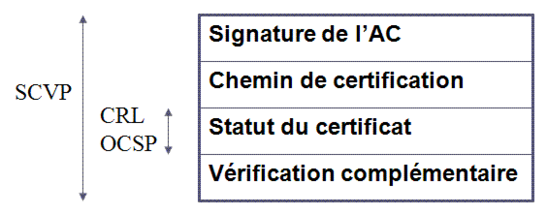

Il existe par ailleurs différents moyens et techniques standards pour offrir ce service

-

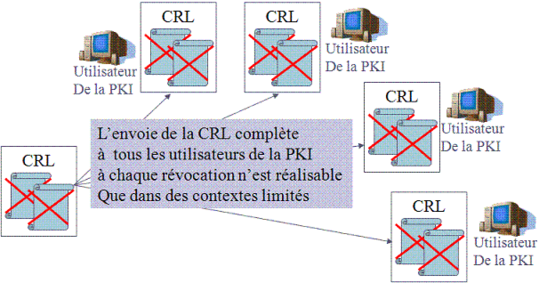

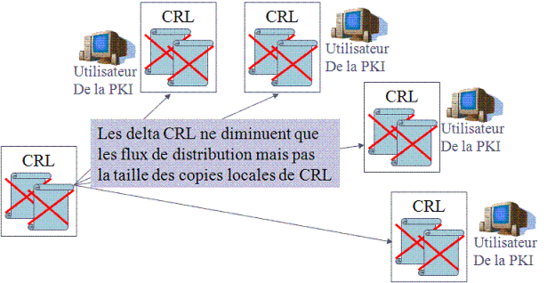

Vérification du statut du certificat par récupération régulière de CRL

-

Vérification du statut du certificat en ligne : OCSP (On-line Certificate Status Protocol)

-

Vérification complète du certificat en ligne : SCVP (Simple Certificate Validation Protocol)

Un certificat peut être révoqué. La révocation intervient quand la fin de validité réelle précède la fin de validité prévue. La révocation peut avoir plusieurs motifs :

-

Compromission réelle ou suspectée de la clé privée

-

Modification d'un au moins de attributs certifiés

-

Perte de la clé privée (effacement d'un disque dur, perte ou détérioration d'une carte à puce, oubli du code PIN, ...)

-

Évolution de l'état de l'art cryptographique (la cryptanalyse de la clé privée entre dans le domaine du possible)

-

Perte de confiance vis-à-vis d'un acteur ou d'un composant de la PKI

Le demandeur doit être habilité et authentifié

-

Le propriétaire du certificat

-

Son supérieur hiérarchique

-

Le service de gestion du personnel ...

La méthode de révocation dépend de la méthode de validation

-

Utilisation d'annuaire « positif » ==> La révocation consiste à enlever le certificat révoqué de l'annuaire

-

Utilisation d'un annuaire « négatif » ou CRL ==> La révocation consiste à inscrire le certificat dans une liste de révocation de certificat

En résumé, voici les différents composants d'une PKI :