Attaques sur l'agrégation de données dans les RCSF

L'agrégation de données est nécessaire dans les RCSF pour minimiser les transmissions redondantes et donc économiser de l'énergie.

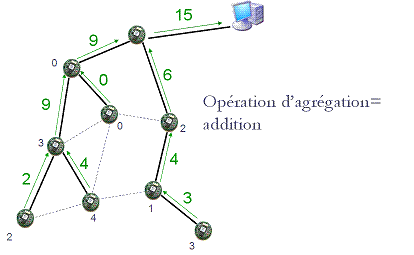

Pour réaliser une opération d'agrégation, un noeud intermédiaire doit avoir accès aux données transmises par ses paires pour calculer l'information utile en utilisant une fonction d'agrégation comme : la moyenne, le maximul, le minimum etc.

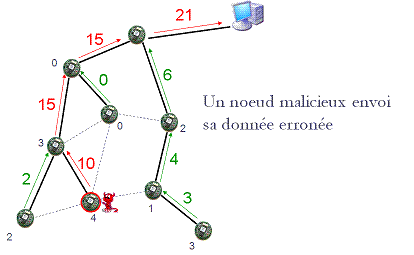

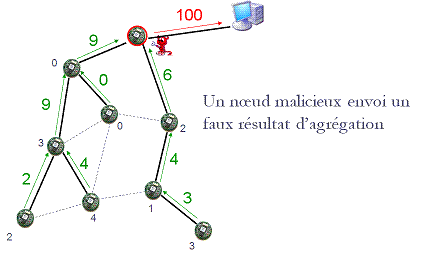

Un noeud malicieux peut alors attaquer ce schéma en injectant de fausses données dans le réseau ou en falsifiant le résultat d'une opération d'agrégation. Dans ce cas, le noeud malicieux réussira à falsifier l'information captée dans tout une zone.

La figure suivante montre le risque qui peut être encouru par une mauvaise opération d'agrégation.

Toute la difficulté est comment permettre aux noeuds de relais d'avoir accès aux résultats intermédiaires pour calculer l'information utile par agrégation, et rendre cette opération exempt de risque de falsification, suppression ou modification ?

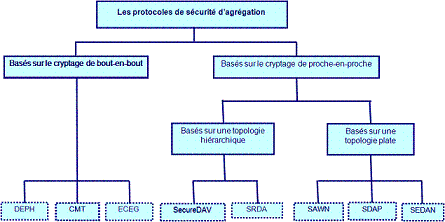

Il existe deux grandes catégories de solutions selon le mécanisme cryptographique utilisé :

-

Solutions basées sur le cryptage de bout en bout : dans cette catégorie on utilise des mécanismes cryptographiques qui sécurisent l'information captée de bout en bout tout en permettant aux noeuds intermédiaires de réaliser les opérations d'agrégation. Dans cette catégorie, la vérification de l'information ne se fait généralement qu'au niveau du collecteur, ce qui engendre une forte contamination de la fausse information.

-

Solutions basées sur le cryptage de proche en proche : dans ce cas, la véracité de la l'information est vérifiée de proche en proche et son rejet peut se faire à n'importe quel niveau de l'arbre couvrant le RCSF.

La figure suivante résume cette classification :