Authentification de l'origine de données

C'est la propriété qui permet de vérifier que la source de données est bien l'identité prétendue.

C'est est un mécanisme cryptographique qui permet de vérifier l'authenticité de l'origine des données et leur intégrité en même temps.

Un MAC est une famille de fonctions hk paramétrée par une clé secrète k avec les propriétés suivantes :

-

Étant donné une clé k et un message m, hk(m) est facile à calculer,

-

Étant donné zéro ou plusieurs paires (mj,hk(mj)), il est rès difficile de calculer n'importe quelle paire (m,hk(m)) pour n'importe quel message m.

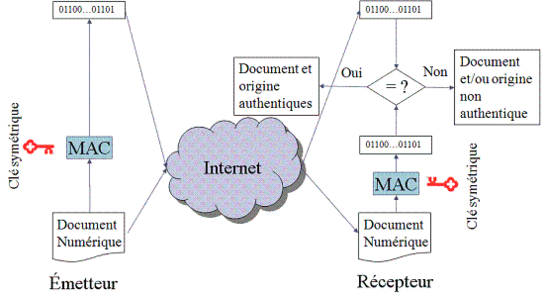

Pour garantir d'authenticité de l'origine, l'émetteur et le récepteur doivent partager une clé symétrique.

Cette clé sera utilisé par l'émetteur pour calculer un MAC sur le message à envoyer. Ce MAC (code de hashage) est la preuve d'authenticité qui accompagnera le message.

Le récepteur utilisera la même clé secrète pour calculer le MAC de nouveau sur le message reçus. Le MAC nouvellement calculé sera comparé au MAC accompagnant le message. Si les deux valeurs sont égales alors le message et l'origine sont authentiques. Sinon, soit le message ou l'origine n'est pas authentique.

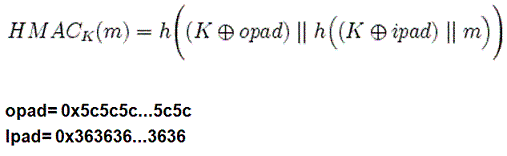

HMAC : Mihir Bellare, Ran Canetti, et Hugo Krawczyk 1996 FIPS PUB 198, RFC 2104

-

HMAC-MD5

-

HMAC-SHA-1